- Home

- Fabricantes

- Unistal Systems

- Protegent Bussiness Security

Protegent Bussiness Security

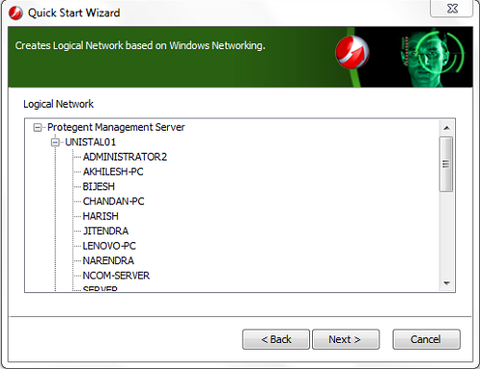

Controle centralizado e gerenciamento de segurança coerente definem apropriadamente a Protegent Business Security. É uma proteção de PC necessária e utilitário de segurança de dados para corporações. Com seu console de gerenciamento central, o administrador pode gerenciar todos os clientes dentro de uma rede, com base em políticas de segurança personalizáveis. O utilitário controla remotamente as configurações de software e implanta recursos individuais em clientes. Relatórios detalhados das atividades de cada cliente e gerenciamento centralizado de ativos são os principais destaques do conjunto de segurança.

Fabricante: Unistal Systems

Descrição detalhada do produto

SOLICITE SEU ORÇAMENTO

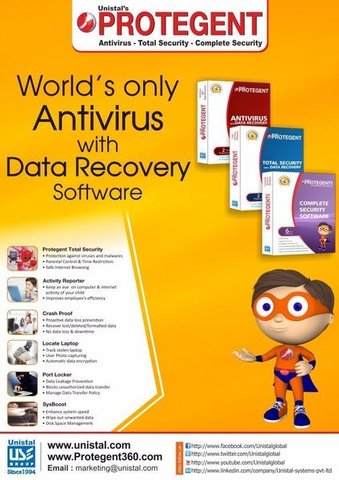

• Prevenção de vazamento de dados

O módulo de prevenção de vazamento de dados é um atributo do Protegent Enterprise Security, que torna este software de proteção de PC uma suíte profissional ideal para organizações preocupadas com a segurança de seus dados confidenciais. Ele cuida das necessidades de segurança da informação e proteção de dados de organizações contemporâneas, bloqueando portos específicos e outros pontos de vazamento de seus computadores.

• Repórter de atividade

Activity Logger module é um software de monitoramento de rede soberba, que fornece segurança reforçada PC com benefícios de logger chave. Ele secretamente rastreia e registra cada atividade do usuário em um computador, relatando todos os pressionamentos de teclas feitos, aplicativos abertos e sites visitados. Além disso, o módulo de monitoramento de computador realiza relatórios detalhados baseados em tempo de várias atividades do sistema.

• Identificação e rastreamento de ativos

O módulo de rastreamento de ativos rastreia e relata o status de vários ativos de hardware e software de um computador. O software dedicado realiza monitoramento perpétuo de vários parâmetros de disco rígido, como a temperatura do disco rígido, e avisa o usuário do PC de qualquer problema de disco rígido com antecedência. Equipado com a clonagem de disco avançada (capacidade de colar conteúdo potencialmente fatal do disco rígido em um disco saudável) e digitalização de disco (mostrando setores defeituosos no disco rígido) recursos, a ferramenta funciona como um utilitário de rastreamento inteligente para proteger os recursos da empresa.

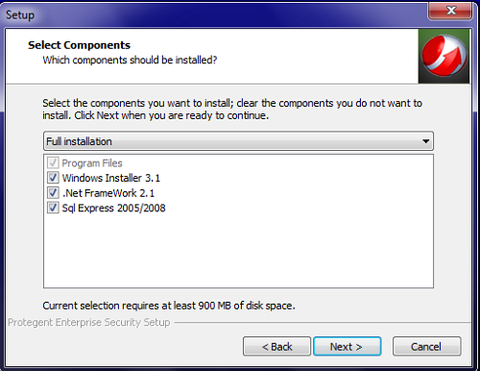

Requisitos do sistema

Para Windows 2000:

• 1,66 MHz ou superior processador

• 512 MB de memória RAM (1 GB recomendado)

• 900 MB de espaço disponível no disco rígido (1 GB recomendado)

• Win 2000 (SP 4)

• Internet Explorer 6,0 (ou superior)

• Microsoft Data Access Components 2,8 (MDAC)

Para Windows 2000:

• 1,66 MHz ou superior processador

• 512 MB de memória RAM (1 GB recomendado)

• 30 MB de espaço disponível no disco rígido (64 MB recomendado)

• Win 2000 (SP 4)

Produtos Relacionados

Obrigado! Logo entraremos em contato!